مرحباً عشاق التشفير ومطوري البلوكشين! إذا سبق وأن اغرتك فرصة عمل واعدة على LinkedIn ترافقها مستودع GitHub لاختبار مهاراتك، فإن هذا المقال لا بد من قراءته. تغريدة حديثة من sudo rm -rf --no-preserve-root / في 4 يوليو 2025 تكشف عن عملية احتيال ماكرة تستنزف محافظ التشفير. دعونا نغوص في التفاصيل ونتعلم كيف نحمي أنفسنا!

الخطر الخفي في مستودعات Next.js

تخيل هذا: تتلقى رسالة من شخص يدعي أنه يعرض فرصة عمل حقيقية. يرسل لك مستودع GitHub به مهمة بسيطة لـ Next.js لتكملها. تقوم باستنساخه وتشغيله، وخلال دقائق تصبح محافظك الساخنة فارغة. يبدو ككابوس، أليس كذلك؟ وفقاً للتغريدة، هذا نمط هجوم حقيقي شهدته فرق SEAL 911 مراراً.

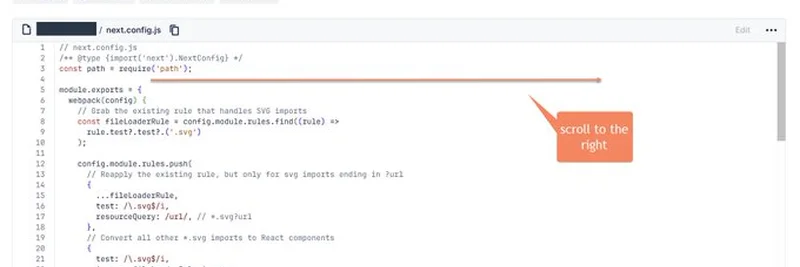

ما هي الحيلة؟ الكود الخبيث مخفي في ملف next.config.js — وهو ملف تكوين أساسي لمشاريع Next.js. قد يبدو الملف بريئاً من النظرة الأولى، لكن الخطر يكمن في الجانب الأيمن حيث توجد مسافات زائدة تخفي الكود الخبيث. التغريدة تتضمن لقطة شاشة توضح كيف أن التمرير أفقيًا يكشف الحمولة الخبيثة المخفية. اطلع على الصورة أعلاه لترى بنفسك!

كيف تعمل عملية الاحتيال

إليكم التفاصيل: المحتالون يتنكرون في شكل مستودعات مهام ترميز شرعية. بمجرد تشغيل الكود، ينفذ حمولة تخريبية تخترق جهازك. بالنسبة لمستخدمي التشفير، يعني هذا غالباً الوصول إلى محافظك الساخنة المتصلة بالإنترنت وسحب أموالك. التغريدة تحذر من أن فحص سريع لملف LinkedIn لن يكشف دائمًا عن علامات الخطر.

نصائح الأمان لتجنب الوقوع ضحية

لا تقلق—هناك طرق لحماية نفسك! إليك بعض النصائح العملية من الخيط وما بعده:

- لا تشغّل كودًا عشوائيًا أبدًا: جدياً، قاوم إغراء تنفيذ الكود من مصادر مجهولة. الأمر أشبه بفتح مرفق بريد إلكتروني عشوائي—من الأفضل الحذر!

- قم بالتمرير والفحص: دائماً قم بالتمرير أفقياً عبر ملفات التكوين مثل

next.config.js. قد يكون الكود الخبيث مخبأً حيث لا تتوقعه. - استخدم آلة افتراضية (VM): إذا كان لا بد من اختبار الكود، شغّله في آلة افتراضية. هذا يعزل الكود عن نظامك الأساسي ويقلل المخاطر. المستخدم الأصلي للنشر اقترح ذلك في رد لاحق.

- تحقق من المصدر: تحقق جيداً من بيانات المرسل وتاريخ المستودع. إذا بدا مريبًا، تجنب الأمر.

لماذا هذا مهم لممارسي البلوكشين

كونك تعمل في مجال البلوكشين، فأنت هدف رئيسي لهذه الاحتيالات. محافظك المشفرة تحمل أصولاً قيمة، والمحتالون يعرفون ذلك جيداً. هذه الحادثة تبرز أهمية الأمن السيبراني في العالم اللامركزي. بالبقاء يقظاً، يمكنك حماية أموالك والاستمرار في بناء مشاريع رائعة.

ردود فعل المجتمع

أثار الخيط على منصة X ردود فعل مثيرة للاهتمام. أكد مستخدمون مثل versteckt على تجنب أي كود من مصادر مشبوهة، في حين يخطط GrumpyTechChad لتغطية الموضوع في مقال تعليمي. وأشار آخرون مثل 0b501e7e إلى أن غير المختصين في الأمن قد لا يستخدمون الآلات الافتراضية، مما يبرز ضرورة رفع مستوى الوعي.

ابقَ على اطلاع مع Meme Insider

في Meme Insider، نحرص على إبقائك محدثاً بآخر أخبار البلوكشين وتوكنات الميم. هذه الحيلة تذكير بأهمية الحذر، خاصة مع تزايد شعبية meme coins والتمويل اللامركزي (DeFi). ضع موقعنا في المفضلة واغمر نفسك في قاعدة المعرفة لدينا لتطوير مهاراتك والبقاء في الطليعة!

هل واجهت عمليات احتيال مماثلة؟ شاركنا أفكارك في التعليقات أدناه—نود سماع رأيك!