مرحباً بكم، عشاق العملات المشفرة! إذا كنتم تتابعون عالم البلوكتشين عن كثب، فقد سمعتم عن الدراما الأخيرة التي حدثت حول Peapods Finance. في 8 يوليو 2025، كشف فريق الأمان في BlockSec Phalcon خبراً صادماً على X، مفاده أن عقود Peapods Finance على إيثيريوم تعرضت لهجوم. المذنب؟ مشكلة خفية في price oracle. دعونا نوضح الأمر خطوة بخطوة لتفهموا ما الذي حدث ولماذا هو مهم.

ماذا حدث مع Peapods Finance؟

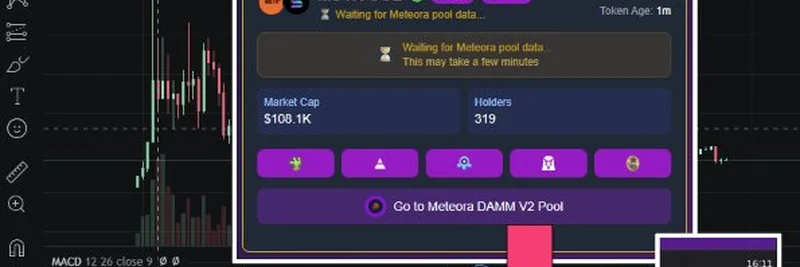

لمن هو جديد في المجال، Peapods Finance هي منصة DeFi (التمويل اللامركزي) مبنية على إيثيريوم. تعتمد على العقود الذكية - وهي أكواد تنفذ تلقائياً على البلوكتشين - لإدارة المعاملات. ومع ذلك، تعتمد هذه العقود على ما يسمى ب price oracle للحصول على أسعار دقيقة للأصول. فكر في price oracle كرسول موثوق يخبر العقد "مرحباً، هذه العملة قيمتها X الآن". إذا تم خداع هذا الرسول، يمكن أن تحدث فوضى كبيرة.

وفقاً لتغريدة BlockSec Phalcon، استغل المخترق الأصلي ثغرة في نظام الأوراكل هذا. تمكن من التلاعب ببيانات السعر، ومن المرجح أنه خدع العقد الذكي لمعالجة صفقة سيئة. نجحت المعاملة الهجومية الأولى، لكن المحاولة الثانية؟ هنا بدأت الأمور تصبح مثيرة.

دخول Yoink: MEV Frontrunner

إذا كنت تحتار من مصطلح "MEV frontrunning"، لا تقلق—أنا هنا لأشرح لك. MEV تعني Miner Extractable Value (أو Maximal Extractable Value حسب من تسأل). هو مصطلح تقني يشير إلى شخص ما - عادة متداول ذكي أو بوت - يتجاوز ترتيب المعاملات على البلوكتشين لكسب ربح. في هذه الحالة، دخل معروف MEV frontrunner يُدعى Yoink وتمكن من السبق على المحاولة الثانية للمخترق.

ماذا يعني هذا؟ رأى Yoink حركة المخترق، تحرك بسرعة أكبر، واستولى على الفرصة لنفسه. الأمر يشبه تخطي الصف للحصول على آخر قطعة مخفضة في عرض! التغريدة تشير إلى أن التواصل مع Yoink قد يساعد في تقليل بعض الخسائر، وهو بارقة أمل لمستخدمي Peapods Finance.

يمكنكم الاطلاع على معاملات الهجوم بأنفسكم:

- المعاملة الأولى: https://t.co/TbjIY7FD7W

- المعاملة الثانية: https://t.co/iAX27CgQyY

نظرة أعمق على مشاكل الأوراكل

هذه ليست المرة الأولى التي نشهد فيها تلاعباً بالأوراكل في مجال العملات المشفرة. الأوراكل تشكل نقطة ضعف في DeFi لأنها تربط بيانات خارج السلسلة (مثل الأسعار الحقيقية) بالعقود على السلسلة. إذا تمكن شخص ما من إدخال بيانات خاطئة—مثلاً باستخدام flash loan لرفع سعر عملة ما بشكل مصطنع—قد يوافق العقد على دفع مبلغ ضخم بناءً على تلك القيمة المزيفة. مقال ImmuneBytes عن استغلالات الأوراكل يسرد العديد من الحوادث السابقة، مثل اختراق dy/dx الذي بلغ 9 ملايين دولار، حيث استخدمت حيل مماثلة.

في حالة Peapods، التفاصيل الدقيقة لثغرة الأوراكل غير معلنة بعد، لكنها تذكرنا بضرورة التأكد الدائم من أمان أي منصة DeFi تستخدمها. الحوادث السابقة، مثل اختراق Peapods في ديسمبر 2024 https://hacked.slowmist.io/ الذي تضمن ثغرة reentrancy، تظهر أن هذا المشروع واجه تحديات من قبل—رغم أن قراصنة القبعات البيضاء عادوا وقتها بـ 90٪ من الأموال.

ماذا يعني هذا لعشاق Meme Token؟

في Meme Insider، نحب الغوص في عالم meme tokens المجنون، لكن هذا الحادث هو نداء استيقاظ للمجتمع الأوسع في عالم البلوكتشين. تعتمد العديد من مشاريع meme token على بنية DeFi، ومشاكل الأوراكل أو MEV frontrunning يمكن أن تؤثر حتى على أبسط العملات. إذا كنت ممارساً في البلوكتشين أو مجرد مستثمر فضولي، فإن متابعة تدقيقات الأمان وموثوقية الأوراكل أمر لا غنى عنه.

الخلاصات والخطوات التالية

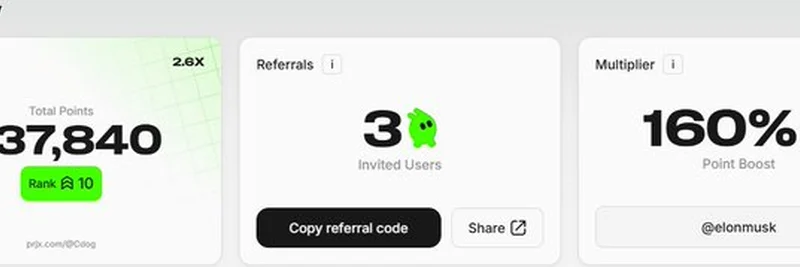

فماذا نتعلم من هذا؟ أولاً، تحتاج منصات DeFi إلى أنظمة أوراكل متينة جداً—وربما متعددة المصادر للتحقق المتبادل من الأسعار. ثانياً، MEV frontrunners مثل Yoink هما سيف ذو حدين: يمكنهم أحياناً الحد من أضرار المهاجمين ولكنهم في الوقت نفسه يستفيدون من الفوضى. إذا كنت متأثراً بهذا الاختراق، ينصح فريق BlockSec Phalcon بالتواصل مع Yoink، وهو نقطة انطلاق محتملة للاسترداد.

ابقوا على تواصل مع Meme Insider للمزيد من التحديثات حول هذه القصة ونصائح لتصفح عالم meme token وDeFi بأمان. هل لديكم أسئلة؟ اتركوها في التعليقات—نحن هنا لبناء قاعدة معرفية معاً!