こんにちは、クリプト愛好家の皆さん!もしDeFiの動向を追っているなら、ブロックチェーン界隈を揺るがした最近のArcadiaFiハックの話を耳にしたことがあるはずです。2025年7月15日にChaofan Shou(@shoucccc)さんがXに投稿したこの事件は、巧妙なエクスプロイトによって200万ドル以上の損失をもたらしました。今回はこれをわかりやすく分解し、何が起きたのか、なぜ重要なのか、そして分散型金融の未来にどんな意味を持つのかを探ってみましょう。

ArcadiaFiハックで何が起きたのか?

EthereumとOptimism上で動作するArcadiaFiプロトコルは、リバランスプロセスを悪用した巧妙な攻撃の標的となりました。リバランスとは簡単に言うと、資産の比率を調整してポートフォリオのバランスを保つことです。投資バスケットを整理し直すようなイメージですね。しかし今回、攻撃者はこの機能を武器に変えました。

攻撃は「リバランス攻撃」をトリガーにしてflashActionを発動させることから始まりました。これにより攻撃者は特別なデータを作成し、リバランサーが任意のアカウントに許可なく呼び出しを行えるように仕向けました。そこから、攻撃者はこれらの呼び出しを連鎖させてシステムに再侵入し、最終的に被害者のアカウントを標的にしました。結果として、複数の資産を引き出しながら一つの借金だけを返済するという、まさに高度な強奪行為を成し遂げたのです。

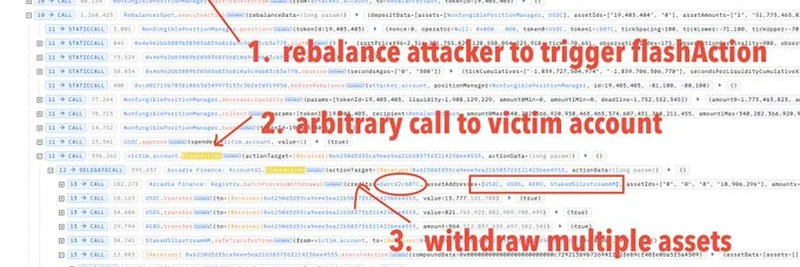

上記ツイートの画像には、この流れが3つの重要なステップで示されています:

- リバランス攻撃でflashActionをトリガー:攻撃者がリバランス機能を悪用。

- 被害者アカウントへの任意呼び出し:不正な操作が被害者アカウントに対して実行される。

- 複数資産を引き出し、一つだけ返済:大規模な利益を得てプロトコルが資産不足に陥る。

攻撃はどのように機能したのか?

もう少し深掘りすると、攻撃者はRebalancer.executeAction関数の脆弱性を突きました。この関数はAccountからのみ呼び出せ、かつAccount.flashActionはRebalancerのみが呼べる設計になっています。攻撃者はRebalancer.rebalance(controlled_data) → Account1.flashAction(controlled_data) → Rebalancer.executeAction(controlled_data) → Account2.flashAction(controlled_data)という具合に呼び出しを連鎖させ、任意のデータをシステムに渡して操作を仕掛けました。

flashAction関数は、負債と基礎資産の配列を受け入れ、通常はリバランサーがコントロールしています。攻撃者はこの機能を乗っ取り、返済すべき負債資産の数を少なく指定しつつ、被害者アカウントからは資産全額を引き出しました。まるで少しだけ借りておいて、金庫の中身を全部持ち去るようなものです。かなり巧妙な手口ですよね。

なぜこれがDeFiにとって重要なのか

今回のハックはDeFiコミュニティへの警鐘です。2023年7月のArcadiaFiでの約45万5,000ドルの流出(Immunebytesなどが分析)に続き、2025年のこの攻撃は脆弱性が進化し続けていることを示しています。再入可能性(リントラント)対策が欠如していたことや、入力検証の甘さが主な弱点でした。これにより、より厳密なセキュリティ措置の必要性、たとえばバルトの状態チェックの強化やデータ制御の厳格化が浮き彫りになりました。

ミームトークンのファンやブロックチェーン実務者にとって、この事件はスマートコントラクトのリスクを理解する重要性を改めて示しています。革新的なプロトコルであっても、コードが堅牢でなければエクスプロイトの標的になるのです。

ArcadiaFiとDeFiセキュリティの今後は?

ArcadiaFiチームはセキュリティ専門家と協力し、この脆弱性を修正し可能な限り資金を回収するでしょう。DeFi全体としては、より多くの監査の実施やRevoke.cashのようなツール導入を促進し、ユーザー保護を強化する動きが加速するかもしれません。また、ミームトークンを取引したりDeFiプロトコルに参加したりする際は、最新のセキュリティ情報を常にチェックすることが不可欠だという教訓でもあります。

Meme Insiderでは、こうした動きを逐次お伝えしていきます。ミームトークンやブロックチェーン技術、セキュリティに関する最新情報を知りたい方は、ぜひ当サイトをブックマークしてください。このハックについてのご意見もコメント欄でお待ちしています!