In the fast-paced world of blockchain and crypto, staying secure is paramount, especially for meme token enthusiasts who often tinker with code and dApps. Recently, a supply chain attack hit the NPM registry, compromising popular JavaScript packages like chalk and debug.[0] These libraries, boasting over a billion downloads, were rigged with malware designed to hijack crypto wallets by swapping out wallet addresses during transactions.[1]

Crypto commentator and computer scientist MartyParty shared a detailed look at the exact malware code on X, highlighting how attackers masked their wallet addresses across various blockchain networks.[0] According to his post, only about $158 has been stolen so far, a surprisingly low amount given the potential reach. Most affected projects have already updated their status, confirming they're unaffected or have rebuilt their systems.

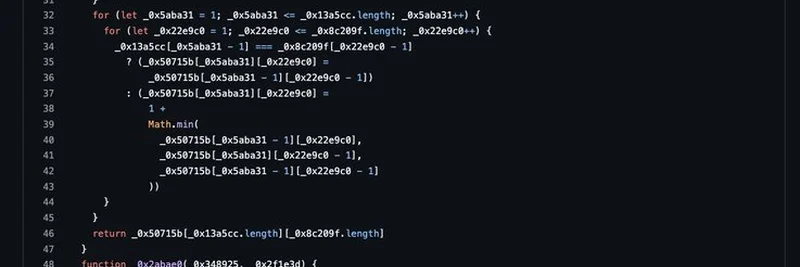

Here's a glimpse into the malicious code shared in the thread:

The code essentially overrides Ethereum's request methods to redirect funds to the hackers' addresses on chains like Ethereum, Binance Smart Chain, and others. It's a clever but dangerous trick that underscores the risks in open-source dependencies.

コミュニティの反応とミームトークン向けの教訓

暗号コミュニティは迅速に反応し、LedgerのCTOも攻撃の規模について警告を発しました。 [5] MartyParty のスレッドには迅速な検出を称える反応が多数寄せられ、中にはハッカーが NPM パッケージの無償 QA をしてくれたと冗談めかして言う人もいました。

ミームトークンのクリエイターやユーザーにとって、この事件は警鐘です。多くのミームプロジェクトはフロントエンドに JavaScript を使い、Web3.js などのライブラリ経由でウォレットと接続しています。依存パッケージが侵害されれば、何の疑いも持たないユーザーの資金が流出する恐れがあります。安全を保つための基本対策は次のとおりです:

- 常にパッケージのバージョンを確認し、npm audit などのツールを使う。

- 追加のセキュリティとして Ledger のような hardware wallet を検討する。

- 信頼できる情報源からのアップデートを注視し、必要に応じてプロジェクトを再構築する。

MartyParty は「オープンソースのコミュニティの皆さん、警戒を続け、これを再発させないでください」と強調しました。ミームトークンの世界では熱がすぐに高まりますが、何よりもセキュリティを優先すべきです。

詳しくは X の元スレッド をチェックして、議論に参加してください。