안녕하세요, 크립토 애호가 여러분! 밈 토큰 생태계를 주시해왔다면, 최근 Bankroll Status와 관련된 큰 이슈 소식을 들어보셨을 겁니다. 2024년 9월 이후 여러 차례 공격이 이어지며 무려 40만 달러가 손실된 상황인데요. 블록체인 세계가 처음인 분들도 이해하기 쉽게 하나씩 정리해 드릴게요.

무슨 일이 있었나요?

블록체인 보안 업체인 BlockSec Phalcon의 최근 트윗에 따르면, 공격자들이 Bankroll Status 스마트 계약 내의 취약점을 악용하고 있습니다. 문제는 토큰 보유자들에게 보상을 분배하는 distribute() 함수에 있는데요, 이 함수는 사용자의 _updatedPayouts를 매수 또는 매도 시점에 동기화한 후에야 전역 변수 profitPerShare_를 업데이트합니다. 이 순서가 잘못되어 공격자들이 틈을 타 이익을 취하는 사각지대가 생긴 것입니다.

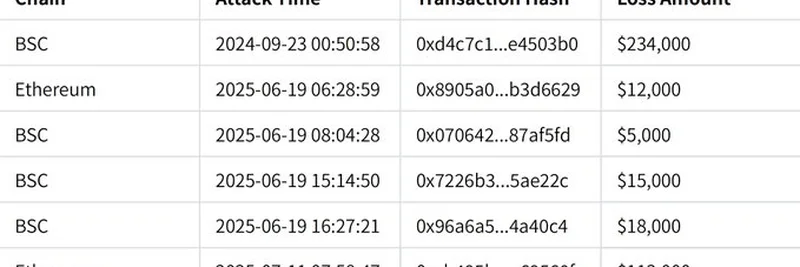

이번 공격은 Ethereum과 BSC (Binance Smart Chain) 양쪽에서 발생했으며, 최근 2025년 7월 11일 공격에서는 11만 3천 달러 손실이 발생했습니다. 아래 표에서 사건들을 확인해 보세요:

- BSC: $234,000 (2024년 9월 23일)

- Ethereum: $12,000 (2025년 6월 19일)

- BSC: $5,000 (2025년 6월 19일)

- BSC: $15,000 (2025년 6월 19일)

- BSC: $18,000 (2025년 6월 19일)

- Ethereum: $113,000 (2025년 7월 11일)

총 40만 달러가 프로젝트에서 빠져나갔고, 안타깝게도 Bankroll Status 팀은 연락 시도에 응답하지 않고 있습니다.

공격은 어떻게 이루어졌나요?

공격자들은 어떻게 이런 일을 해낸 걸까요? 핵심은 타이밍과 조작에 있습니다. 간단히 설명하면:

- 대량 매수: 공격자가 여러 staking 계약을 이용해 대량의 토큰을 매수합니다.

- 즉시 매도: 곧바로 토큰을 매도합니다.

- 보상 착복:

distribute()함수의 결함 덕분에 시스템이 동기화되기 전에 과도한 배당금을 챙깁니다.

가장 최근 공격에서는 공격자가 먼저 ETH를 풀에 기부해 보상 금액을 충분히 만들어 놓기도 했죠. 여기에 c0ffeebabe.eth라는 주소가 프런트런닝을 하면서 공격에 복잡함을 더했습니다. 거래 내역이 궁금하다면 여기를 확인해 보세요!

밈 토큰 팬들에게 왜 중요한가요?

Bankroll Status 같은 밈 토큰은 커뮤니티의 열기를 타고 성장하지만, 이번 사건은 보안이 얼마나 중요한지 다시 한 번 일깨워줍니다. 스마트 계약은 자체 실행되는 코드로, 완벽에 가까워야 합니다. 단 하나의 취약점이 엄청난 손실을 불러오고 투자자 신뢰를 흔들어 프로젝트 전체에 타격을 줄 수 있습니다.

이 같은 공격은 이번이 처음이 아닙니다. Four.Meme 같은 프로젝트도 출시 기능 결함으로 큰 손실을 겪은 바 있죠. 개발자들은 코드를 철저히 감사(audit)해야 하고, 투자자들은 신중히 조사한 후에 투자에 임해야 한다는 경종입니다.

어떻게 대처할 수 있나요?

블록체인 실무자나 밈 토큰에 관심 있는 분들을 위한 몇 가지 조언:

- 감사는 필수: 프로젝트는 BlockSec Phalcon 같은 도구를 사용해 취약점을 미리 잡아내야 합니다.

- 정보에 민감하게: X 같은 플랫폼의 보안 알림을 팔로우하며 위험 신호를 놓치지 마세요.

- 분산 투자: 한곳에만 몰빵하지 말고 분산 투자로 손실을 최소화하세요.

현재 Bankroll Status는 심각한 상황에 처해 있으며, 팀의 무응답은 상황을 더욱 악화시키고 있습니다. Meme Insider에서 계속 최신 소식을 전해드릴 테니 지켜봐 주세요. 이 취약점에 대한 의견이 있다면 댓글로