안녕하세요! Reddit에서 활동하시는 분, 특히 암호화폐 또는 트레이딩 커뮤니티에 계신 분들은 이 내용에 주목하시는 것이 좋습니다. 2025년 3월 19일, Malwarebytes는 X (Twitter)에서 주식, 외환 및 암호화폐와 같은 금융 시장 분석을 위한 인기 플랫폼인 TradingView의 크랙 버전에 대한 가짜 제안으로 사용자를 표적으로 삼는 교묘한 사기에 대한 중요한 경고를 공유했습니다. 간단하게 분석하고 무슨 일이 일어나고 있는지 살펴봅시다.

사기 내용은 무엇인가요?

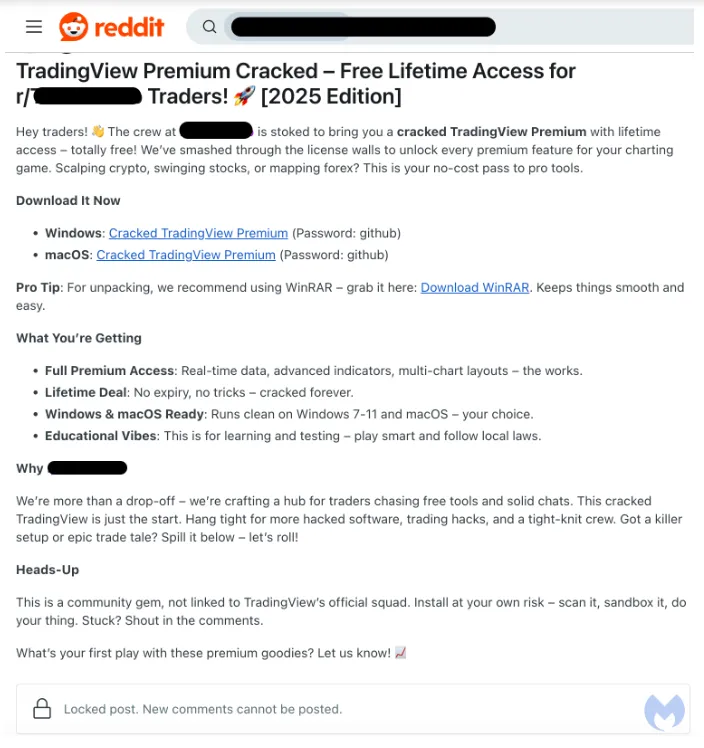

사기꾼들은 암호화폐 트레이더가 자주 이용하는 Reddit 서브레딧에 TradingView의 프리미엄 기능에 대한 평생 무료 액세스를 약속하는 게시물을 올리고 있습니다. 이러한 게시물은 실시간 데이터, 고급 지표 및 멀티 차트 레이아웃과 같은 도구를 모두 무료로 제공하여 유혹적으로 보입니다. 그러나 여기에는 함정이 있습니다. Windows 및 Mac 사용자에게 제공되는 다운로드 링크는 보이는 것과 다릅니다. 합법적인 크랙 버전을 얻는 대신, 사용자는 Mac용 AMOS (Atomic Stealer) 및 Windows용 Lumma Stealer라고 하는 악성코드를 다운로드하고 있습니다.

이러한 정보 유출자는 끔찍합니다. 암호화폐 지갑을 비우고, 비밀번호 및 로그인 자격 증명과 같은 개인 데이터를 훔치고, 심지어 사용자를 사칭하여 더 많은 피싱 링크를 퍼뜨릴 수 있습니다. 보안이 이미 큰 관심사인 암호화폐 공간에 있는 사람들에게는 이중고입니다.

작동 방식은 무엇인가요?

사기는 Malwarebytes가 강조한 것과 같이 합법적으로 보이는 Reddit 게시물로 시작됩니다. 여기에는 TradingView와 관련이 없는 임의의 사이트(예: 두바이에 있는 청소 회사 웹사이트 - 매우 의심스럽습니다!)에 호스팅된 Windows 및 Mac 버전의 TradingView 다운로드 링크가 포함되어 있습니다. 다음은 다음에 일어나는 일입니다.

- Windows 사용자: 파일은 이중 압축된 비밀번호로 보호된 보관 파일입니다. 압축을 풀면 난독화된 BAT 파일 (Windows 스크립트 유형)이 실행되어 악성 AutoIt 스크립트를 시작합니다. 이 스크립트는 POST 요청을 통해 세이셸에 있는 서버로 데이터를 보내 민감한 정보를 노출합니다.

- Mac 사용자: 설치 프로그램은 macOS 스틸러인 AMOS의 새로운 변형입니다. 가상 머신 (VM)에서 실행 중인지 감지하고 중지할 수 있을 만큼 똑똑하여 분석하기 어렵습니다. 실행되면 동일한 방식으로 데이터를 훔칩니다.

두 버전 모두 무해한 소프트웨어처럼 보이도록 설계되었지만 정보를 빼내기 위해 악성코드가 가득합니다.

TradingView를 표적으로 삼는 이유는 무엇인가요?

TradingView는 강력한 차트 작성 및 분석 기능을 제공하기 때문에 특히 암호화폐 세계에서 트레이더를 위한 주요 도구입니다. 프리미엄 버전은 저렴하지 않으므로 "크랙된" 무료 버전에 대한 약속은 매우 매력적입니다. 사기꾼들은 이것을 알고 의심하지 않는 사용자를 유인하는 미끼로 사용합니다. 이것은 새로운 것이 아닙니다. 크랙된 소프트웨어는 수년 동안 악성코드를 퍼뜨리는 일반적인 방법이었지만, 암호화폐와 같은 귀중한 디지털 자산을 처리하는 커뮤니티에서는 특히 위험합니다.

안전을 유지하는 방법

다행히도 Malwarebytes가 도와드립니다. 해당 소프트웨어는 Mac 및 Windows에서 이러한 스틸러를 탐지하고 차단할 수 있습니다. 그러나 자신을 보호하기 위한 몇 가지 일반적인 팁은 다음과 같습니다.

- 크랙된 소프트웨어를 피하십시오: 유료 도구에 대한 무료 프리미엄 액세스와 같이 너무 좋게 들리는 것이 있다면 아마도 그럴 것입니다. 공식 소스에서만 다운로드하십시오.

- 출처를 확인하십시오: 포럼이나 소셜 미디어의 링크, 특히 관련이 없거나 수상한 웹사이트로 연결되는 링크에 대해서는 회의적이어야 합니다.

- 보안 소프트웨어를 사용하십시오: Malwarebytes와 같은 도구는 손상을 입기 전에 악성코드를 잡아낼 수 있습니다. 바이러스 백신을 최신 상태로 유지하십시오!

- 비밀번호로 보호된 파일에 주의하십시오: 합법적인 소프트웨어는 일반적으로 비밀번호로 이중 압축되지 않습니다. 이는 위험 신호입니다.

- 스스로 교육하십시오: Reddit에서 암호화폐 트레이더를 표적으로 삼는 사기와 같이 커뮤니티에서 흔히 발생하는 사기에 대해 알아보십시오.

Malwarebytes의 자세한 연구 여기에서 이 특정 사기에 대해 자세히 알아볼 수 있습니다.

다음은 무엇입니까?

이것은 일회성 사건이 아닙니다. Malwarebytes 및 @0xApollyon, @Poovarasan006과 같은 다른 연구원들은 이 사기가 Reddit에만 국한되지 않고 YouTube, Instagram 및 기타 플랫폼에서도 나타나고 있다고 지적했습니다. Lumma 및 AMOS와 같은 관련된 악성코드는 새로운 것이 아니지만 진화하고 있으며 사기꾼들은 유인책을 통해 창의력을 발휘하고 있습니다.

표적이 되었거나 의심스러운 것을 다운로드했을 수 있다고 생각되면 신속하게 행동하십시오. 인터넷 연결을 끊고 신뢰할 수 있는 보안 소프트웨어로 전체 시스템 검사를 실행하고 손실된 자금이나 데이터를 복구하는 데 도움을 줄 전문가에게 문의하는 것을 고려하십시오.

마지막 생각

이 TradingView 악성코드 사기는 특히 큰 돈이 걸려 있는 암호화폐 거래와 같은 커뮤니티에서 온라인에서 경계를 늦추지 말라는 강력한 알림입니다. 사기꾼들은 점점 더 똑똑해지고 있지만 약간의 주의와 올바른 도구를 사용하면 데이터와 지갑을 안전하게 보호할 수 있습니다. Reddit 또는 X에서 거래 친구들과 이 정보를 공유하십시오. 인식이 최선의 방어입니다!

사이버 보안 동향에 대해 자세히 알아보고 디지털 자산을 보호하는 방법에 대해 자세히 알고 싶다면 Malwarebytes의 여기에서 리소스를 확인하거나 X에서 @Malwarebytes와 같은 전문가를 팔로우하여 실시간 업데이트를 받으십시오.