在区块链和加密世界里,保持安全至关重要,尤其是那些经常修改代码和 dApps 的 meme 代币爱好者。最近,NPM 注册表遭遇了一起供应链攻击,流行的 JavaScript 包如 chalk 和 debug 被入侵[0]。这些下载量超过十亿的库被植入了旨在通过在交易中替换钱包地址来劫持加密钱包的恶意软件[1]。

加密评论员兼计算机科学家 MartyParty 在 X 上分享了该恶意软件代码的详细解析,突出攻击者如何在多个区块链网络上隐藏他们的钱包地址[0]。根据他的帖子,到目前为止被窃取的金额仅约 $158,考虑到潜在影响范围,这个数字出乎意料地低。大多数受影响的项目已经更新状态,确认他们未受影响或已重建系统。

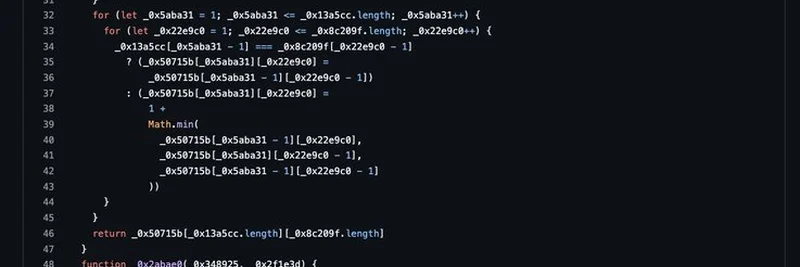

下面是该线程中分享的恶意代码截图一瞥:

该代码本质上重写了 Ethereum 的请求方法,将资金重定向到攻击者在 Ethereum、Binance Smart Chain 等链上的地址。这是一个巧妙但危险的手法,凸显了开源依赖中的风险。

社区反应与对 Meme 代币的教训

加密社区反应迅速,Ledger 的 CTO 警告了此次攻击的规模[5]。在 MartyParty 的线程中,回复纷至沓来,称赞快速发现漏洞——甚至有人打趣说黑客为 NPM 包做了免费的 QA 测试。

对于 meme 代币的创建者和用户来说,这次事件是一个警钟。许多 meme 项目依赖 JavaScript 来构建连接钱包的前端接口,通常使用像 Web3.js 之类的库。被入侵的依赖可能带来灾难性后果,从不知情的投机者(degens)那里掏空资金。为了保持安全:

- 始终核实包版本并使用像 npm audit 这样的工具。

- 考虑使用像 Ledger 这样的硬件钱包来增强安全性。

- 关注可信来源的更新,如有需要应重建项目。

正如 MartyParty 强调的那样:"Open Source community. Stay vigilant. Prevent this happening again." 在 meme 代币领域,热度来得快走得也快,但安全永远应放在第一位。

查看 X 上的原始线程 以获取更多细节并加入讨论。