在瞬息万变的 DeFi 世界,头条新闻有时会被夸大。最近关于 Venus 协议在 BNB Chain 上遭遇约 4000 万美元漏洞的消息像野火一样传播开来。但根据 DeFi 专家 Ignas 在 X 上分享的详尽 AI 分析,受损的并不是协议本身——而是一个鲸鱼的钱包。让我们逐步拆解,看看事情的真实经过。

AI 分析发现了什么

Ignas 将交易细节喂给了 ChatGPT 的高级思考模型,在约五分钟的“思考”后,AI 给出了明确结论:Venus 按设计正常运作。问题出在一个被攻破的鲸鱼钱包上,攻击者利用了事先存在的授权或签名权限。

以下是 AI 分解的操作流程:

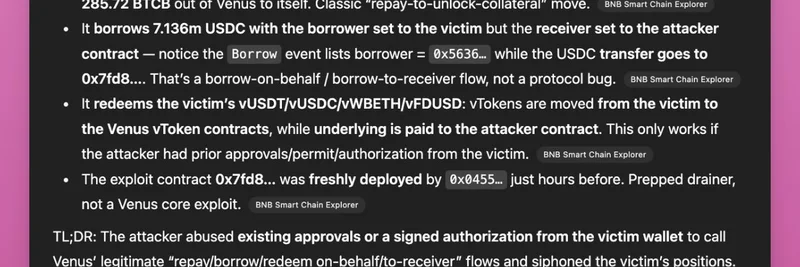

偿还债务以解除抵押品锁定:攻击者使用一个智能合约代表受害人偿还了受害人的 vBTC 债务——约 306.897 BTCB(Binance-pegged Bitcoin)。这解除了抵押品,使攻击者能够直接提取 285.72 BTCB 到自己的地址。这是钱包被清空中的经典手法。

以受害人名义借款:接着,攻击者借出 713.6 万 USDC,将借款人设置为受害人,但资金流向却到了攻击者自己。注意借款事件日志中记录的借款人是受害人,但 USDC 转账去了攻击者的合约(地址以 0x7fd8... 开头)。这种“代为借/转给接收方”的流程是 Venus 的合法功能,但在此被滥用。

赎回 vTokens:攻击者随后赎回了受害人的 vUSDT、vUSDC、vWBETH 和 vFDUSD 代币。这些 vTokens(Venus 对资产的封装版本)从受害人转移到 Venus 合约,而底层资产则支付给了攻击者。只有在攻击者事先获得受害人钱包的权限时,这一操作才能生效。

用于攻击的合约(0x7fd8...)是在攻击前数小时由另一个地址(0x0455...)新部署的,表明这是有预谋的清洗器,而非 Venus 核心逻辑的缺陷。

是 4000 万美元还是 2900 万美元?

关于损失金额存在一些出入。X 上的初始报道将损失估为 4000 万美元,但 AI 的计算约为 2900 万美元。Ignas 在后续帖子中也提到对此数字感到好奇,不确定哪个数字会被最终确认。不管哪种说法,这都是一笔巨额损失,也突显了 DeFi 中高净值用户面临的风险。

给 DeFi 用户的关键教训

此事件强调了一项关键的安全实践:谨慎管理你的钱包授权。授权就像把保险箱钥匙交给别人——它允许合约代表你花费代币。如果授权被滥用或钱包被攻破,攻击者无需私钥也能清空资金。

定期撤销授权:使用像 Revoke.cash 或 Etherscan's Approval Checker 这样的工具来审查并取消不必要的授权。尤其是在与新协议交互后,应定期检查。

使用硬件钱包:对于大额持仓,考虑使用 Ledger 或 Trezor 等硬件钱包,它们为交易增加了一层额外的确认保护。

警惕钓鱼攻击:许多入侵始于钓鱼。仔细核对 URL,切勿分享助记词。

Venus 团队已确认协议本身保持安全,没有产生坏账。这一事件提醒我们,尽管 DeFi 协议经过实战检验,用户端的安全同样至关重要。

AI 在 DeFi 分析中的角色

Ignas 的实验也展示了 AI 在加密领域如何演进。通过将交易数据直接输入像 ChatGPT 这样的模型,我们看到 AI 可以充当即时的链上侦探。如果这种方式变得可靠,可能会革新我们调查漏洞的方式,在实时场景中减少对手动智能合约审计的依赖。

欲了解更多见解,请查看 X 上的原始线索。如果你正在涉足 Meme 代币或 BNB Chain 上的 DeFi,类似事件说明了为什么保持信息灵通对安全航行至关重要。